目前世界上(shàng)主流的關系型數據庫,諸如Oracle、Sybase、Microsoft SQL Server、IBM DB2/Informix等數據庫數據庫都具有以下(xià)特征:用戶帳号及密碼、校驗系統、優先級模型和控制數據庫的特别許可、内置命令(存儲過程、觸發器(qì)等)、唯一(yī)的腳本和編程語言(例如PL/SQL、Transaction-SQL、OEMC等)、中間件(jiàn)、網絡協議、強有力的數據庫管理實用程序和開(kāi)發工(gōng)具。 數據庫領域的安全措施通(tōng)常包括:身份識别和身份驗證、自(zì)主訪問控制和強制訪問控制、安全傳輸、系統審計、數據庫存儲加密等。隻有通(tōng)過綜合有關安全的各個(gè)環節,才能(néng)确保高(gāo)度安全的系統。

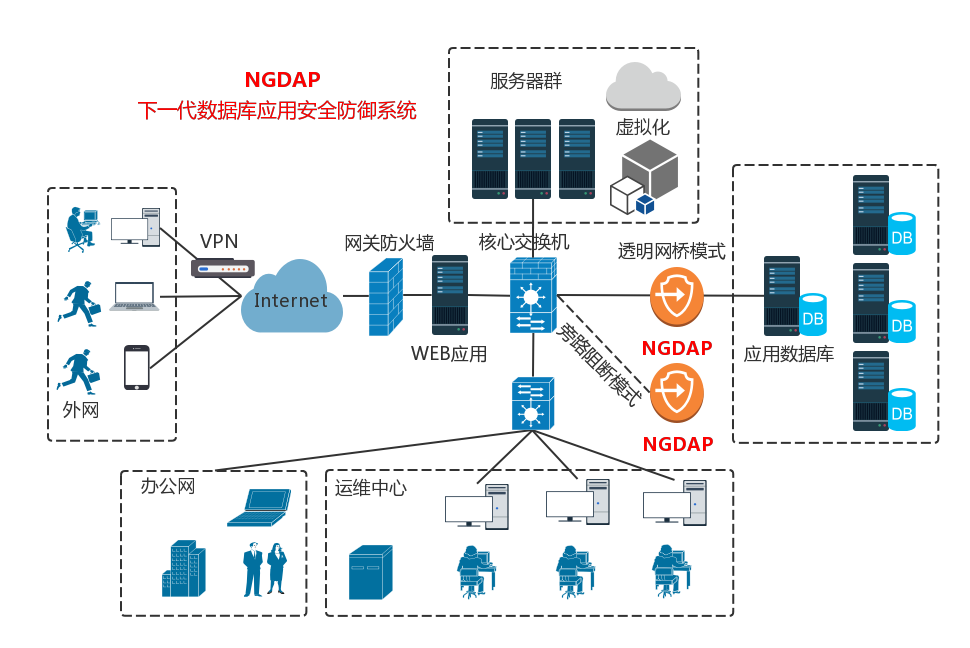

帕拉迪下(xià)一(yī)代數據庫應用安全防禦系統(簡稱NGDAP)是杭州樂桦網絡科技有限公司自(zì)行研制開(kāi)發的新一(yī)代數據防護系統。NGDAP通(tōng)過對訪問數據庫的數據流進行采集、分析和識别。實時監視數據庫的運行狀态,記錄多(duō)種訪問數據庫行為(wèi),發現對數據庫的異常訪問,并進行及時的阻斷。

網絡防火牆

數據庫網絡防火牆主要基于網絡行為(wèi)的控制,基于TCP五元組來實現,根據五元組内的源地址,目标地址,源端口,目标端口,傳輸層協議進行策略控制。

準入防火牆

通(tōng)過白(bái)名單自(zì)學習進行訪問準入規則的固化(自(zì)動學習到(dào)數據庫訪問行為(wèi)的五元素—訪問源地址異常,訪問源主機(jī)名稱異常,訪問源用戶名稱異常,訪問工(gōng)具名稱異常,登錄帳号名稱異常,固化安全規則),未被匹配到(dào)的數據庫接入行為(wèi)都會(huì)進行實時的預警和阻斷會(huì)話,在不影響性能(néng)和修改數據庫的情況下(xià),通(tōng)過持續跟蹤所有數據庫操作來識别未授權的活動或可疑的活動,并及時阻斷,避免數據庫遭受網絡攻擊,從(cóng)根本上(shàng)解決數據庫惡意訪問威脅。

行為(wèi)防火牆

可以精準的追蹤到(dào)用戶的SQL語句命令,可以對來源、目标庫、目标表和指定行為(wèi)進行控制,防止高(gāo)危違規操作和誤操作。

業(yè)務防火牆

學習階段,它會(huì)記錄分析并統計所有的應用程序發來的查詢請求,将其自(zì)動添加到(dào)白(bái)名單中來,用戶可以确認并調整白(bái)名單的内容。切換到(dào)主動防禦模式後,數據庫防火牆首先會(huì)對發來的請求數據進行标準化處理,然後将處理後的數據送往模式匹配引擎中,跟白(bái)名單中的數據進行比較,如果匹配到(dào)相(xiàng)關規則,則認為(wèi)是合法請求,該數據會(huì)被傳遞到(dào)真實的數據庫中進行查詢,并最後返回給應用程序;如果不匹配相(xiàng)關規則,則做出告警或者阻斷響應,徹底解決SQL注入、APT等攻擊。

部署方式